点击右上角![]() 微信好友

微信好友

朋友圈

朋友圈

请使用浏览器分享功能进行分享

作者:安鹏 北京明朝万达科技股份有限公司

1.云环境的现状

1.1.云计算发展背景

云产业于20世纪90年代末开始出现, 2005年开始受到整个IT产业的重视,同时亚马逊推出的云计算服务,标志着云计算进入快速发展的阶段。全球云计算市场快速平稳增长,2013年全球云服务市场约为1317亿美元,年增长率为18%;据预测,未来几年全球云服务市场仍将保持15%以上的增长率。

国家十四五规划纲要把云计算列为数字经济重点产业之首,各行业企业也开始接受云服务的理念,云服务真正进入产业的成熟期。国内私有云的发展到2021年已经超过千亿规模,年增速接近30%;公有云发展更快,年增速都在50%以上,甚至一度在2020年超过80%的增速。

1.2.数据安全现状

整个云计算行业在蓬勃发展,顺势而为,众多企业都把业务迁移到了云环境。我们把视角放到企业自身来看,企业上云,是要打破传统环境的信息孤岛,通过共享联动,达到增效降本的目的,希望能通过盘活数据资产,挖掘和提升数据价值。然而,这产生了新的问题:

1、企业上云后,打破了传统环境的物理边界;共享联动,让业务逻辑边界也模糊化;那传统的网络边界安全手段就失去了效用。

2、盘活数据资产,大多数企业开始建立大数据平台,融合了原生数据,通过数据综合分析挖掘数据价值;往往还需要从大数据平台通过数据分享方式提供第三方应用;期间,通常也无暇顾及数据之间的流转安全控制,或者安全控制手段缺乏,造成数据过度的使用。

综上,业务上云的环境,敏感数据的安全现状在新的环境下需要新的手段保护,显得尤为重要。

1.3.法律法规要求

数据安全事件的关注已经上升到国家和社会层面,近年相关的法规和标准大爆发。这些法规和标准都对企业的数据安全策略制定和安全体系的架构产生重大影响。这些法规和标准都把数据当成了最重要的保护对象,提出了重要的安全要求。企业对于法规的遵守不仅仅合规要求,与企业形象和声誉至关重要。

2.云数据保护思路

云平台上的数据安全问题明确,数据安全既是业务安全要求,也是合规要求,那如何去保护数据呢。

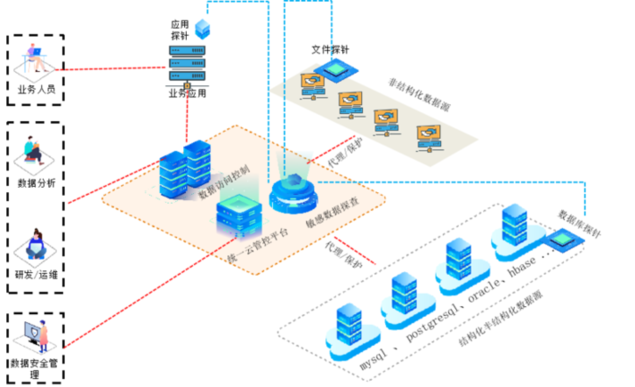

2.1.探查数据资产

企业上云平台后,系统做了大融合,业务逻辑更复杂业务范围更广,数据的类型和使用场景也是越来越丰富。数据安全要从数据维度看问题,首要任务要把数据资产探查明了。

数据资产可以分两大类:结构化数据和非结构化数据。根据法规和标准要求,需要探明都有哪些重要的敏感数据,这些敏感数据资产都在哪里生成和存储,都在哪里使用。探查数据资产,获取敏感数据目录,了解敏感数据资产的流动,刻画整个敏感数据资产地图,这是数据安全保护的基础。

2.2.制定数据资产边界

基于数据资产地图,数据的逻辑边界就可以定义出来了;通过在不同边界之间和边界内部采取对应的保护措施,建立一个安全保护体系。

基于敏感数据资产目录,确定了敏感数据资产的静点位置,在生成和存储环节定义核心层,作为数据安全的第一层保护。

在第一层保护基础上,对于敏感数据资产的访问,建立访问保护机制,作为数据安全的第二层保护。

基于敏感数据资产的活动链路,定义敏感数据使用逻辑环境边界,对数据使用环境的安全防护,作为数据安全的第三层保护。

安全要基于最小化原则,在第三层逻辑环境保护的基础上,可以基于业务需要设立一个个动态逻辑沙箱,逻辑沙箱内实现最小化敏感数据共享,实现隐私计算。

敏感数据还存在共享或交换数据的使用场景,数据可能会提供给不受控的环境使用,这时可以对敏感数据本身做一层防护,采取泛化或去隐私化等技术手段,确保敏感数据不泄露,还可以采取溯源技术事后追责。

2.3.数据保护措施

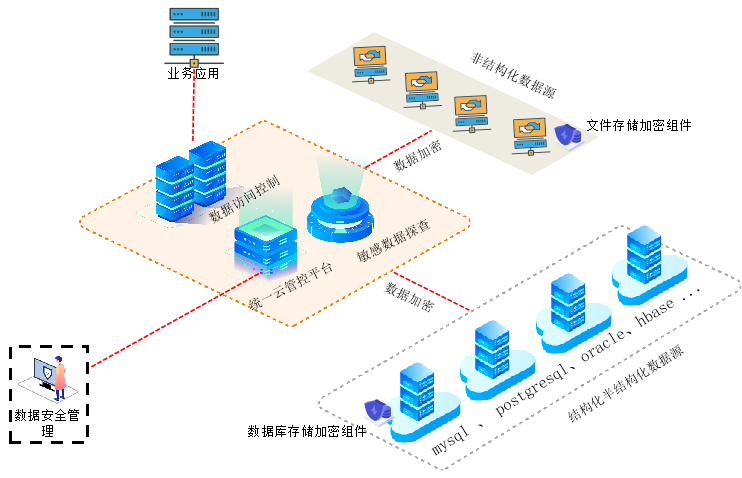

依据敏感数据地图定义出来的数据逻辑保护层,可在各层上采取具体的保护措施。

2.3.1.敏感数据保护措施

1、通过敏感数据自动探查,确定敏感数据资产目录,确定数据存储静点位置。

2、做好数据存储保护,可以对数据本身做加密存储。

3、对于结构化数据,主要是数据库存储加密保护。

4、对于非结构化数据文件,做好文件的存储加密保护。

2.3.2.敏感数据访问保护措施

1、分事中保护和事后保护两个维度。

2、事中保护:对敏感数据的访问需要基于权限规则的增强的访问控制。

3、事后保护:所有的敏感数据的访问,都有审计记录。

4、对于敏感数据的访问,额外通过文件探针和数据库流量探针等方式实时检测所有的访问行为,防止出现违规的访问行为,做到事中预警和事后追责。

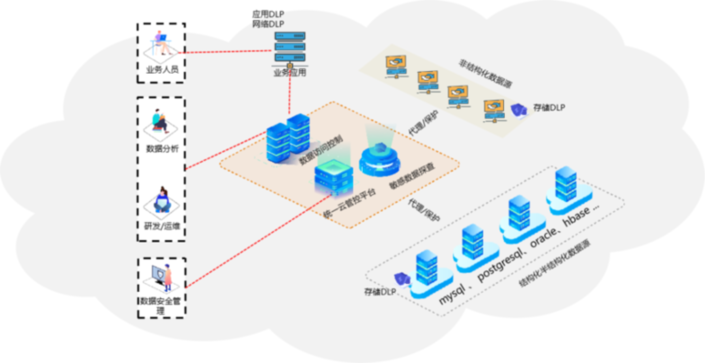

2.3.3.数据使用环境保护措施

1、基于敏感数据地图活动链路,定义出数据使用逻辑环境。

2、采用数据防泄漏技术,对整个数据使用逻辑环境建立起防护网。

3、普通工作终端,采用终端dlp技术防止敏感数据泄露。

4、应用服务器终端,采用应用dlp和网络dlp技术防止敏感数据泄露。

5、文件服务器和数据库服务器,采用存储dlp防止敏感数据泄露。

6、敏感数据防泄漏防护网,控制敏感数据的外发,同时审计记录所有外发行为,做到事中预警和事后追责。

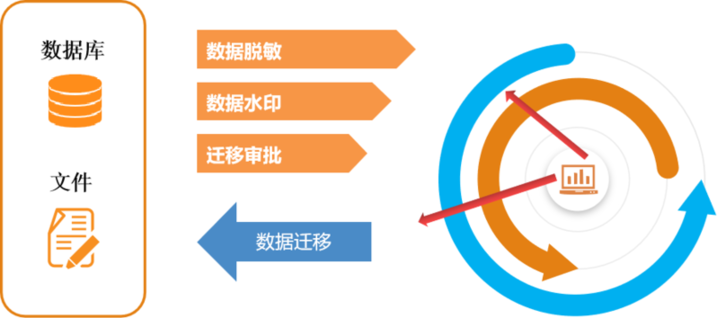

2.3.4.数据迁移保护措施

1、采用数据脱敏技术,把敏感数据泛化或去隐私化,从数据本身做保护实现敏感数据不泄露的目的。

2、采用数据水印技术,做到敏感数据可溯源。

3、通过管理流程做好数据迁移审批管控,所有数据使用可审计。

2.3.5.业务数据范围内保护措施

对敏感数据做好了存储保护、访问保护、使用环境保护,实现了多层次的安全保护。业务快速发展是常态,新的业务需求可能需要对原有多种业务数据做联合安全计算,圈定对应的业务系统和敏感数据源,实现敏感数据按需使用,最小范围使用。在安全沙箱内实现如隐私计算等业务逻辑,敏感数据不出安全沙箱。安全沙箱基于敏感数据的访问控制和防泄漏实现,基于不同边界之间数据迁移控制实现,基于敏感数据集使用规则实现。